Destrucción de discos duros in situ Servicios

Cómo protegemos su Datos

Borrado de datos in situ

Borrado de datos fuera de las instalaciones

Borrado de todo tipo de soportes

Cumple la norma de borrado NIST 800-88

Los equipos informáticos contienen información confidencial, como contraseñas, informes financieros, tarjetas de crédito guardadas, imágenes personales, propiedad intelectual, correspondencia interna o nóminas. A menudo, esta información se roba después de que los equipos se retiren y se eliminen.

Para evitar que sus datos se vean comprometidos, exIT Technologies ofrece varias opciones para la destrucción de datos en discos duros, unidades de estado sólido y cualquier otro tipo de soporte. También ofrecemos destrucción de datos para almacenamiento conectado a red (NAS) y redes de área de almacenamiento (SAN), incluidas matrices híbridas y all-flash.

Seguimos estrictas directrices de destrucción de datos, como la sobrescritura de triple paso estándar del DoD, pero también podemos adherirnos a normas de borrado de datos específicas del sector, como el NIST. Incluimos toda la documentación necesaria para mantener un cumplimiento estricto, incluida la documentación de la cadena de custodia y los certificados de destrucción, siempre que usted lo solicite. vender servidores usados/equipos informáticos o contrátenos para la higienización de datos.

Cadena de Custodia

Mantener una cadena de custodia segura es fundamental para nuestro proceso de destrucción de datos en Exit Technologies. Reconocemos que sus activos portadores de datos son algo más que hardware; representan la integridad, la fiabilidad y el cumplimiento normativo de su organización. Por eso hemos desarrollado un meticuloso sistema de seguimiento y protección de sus equipos desde el momento en que los recogemos hasta que se destruyen por completo.

Nuestro proceso comienza con un inventario detallado y el etiquetado de todo el hardware recibido, incluidos los números de serie y los identificadores únicos. Nuestros vehículos están equipados con las máximas medidas de seguridad para salvaguardar su hardware durante el transporte. Al llegar a nuestras instalaciones o ubicación, su equipo se almacena en un entorno seguro y vigilado.

Una vez que comienza la destrucción, empleamos técnicas de vanguardia para eliminar los datos de sus dispositivos. Llevamos un registro detallado de todas las acciones realizadas a lo largo de este proceso, lo que garantiza una rendición de cuentas completa.

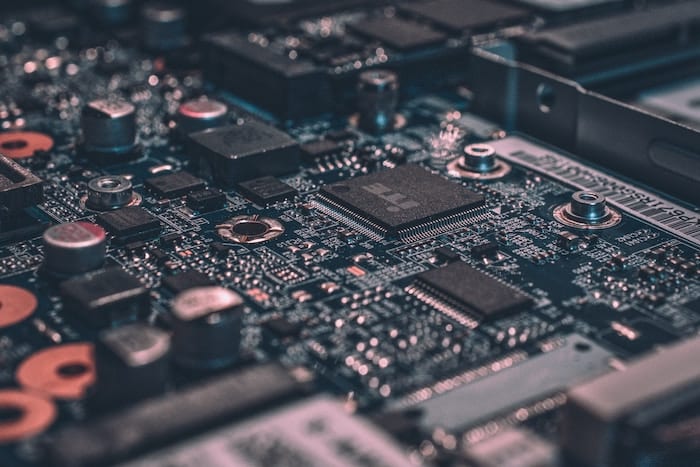

Uno de nuestros bastidores de borrado de unidades móviles

Traemos Destrucción de datos a Usted

Para la destrucción de datos in situ, podemos proporcionar tantos bastidores de destrucción de datos a medida como sean necesarios para completar el proyecto dentro de sus plazos.

Si lo prefiere, también podemos proporcionarle soluciones de destrucción de unidades in situ, así como de desmagnetización. Para su tranquilidad, podemos borrar miles de unidades diariamente para que ningún dato salga de sus instalaciones.

Incluso podemos borrar de forma segura y rápida todas sus unidades antes incluso de sacarlas de sus sistemas.

Disco duro personalizado Destrucción Soluciones

En Exit Technologies, entendemos que cada organización es única, al igual que sus necesidades de destrucción de datos. Por eso ofrecemos soluciones de destrucción personalizadas que se adaptan a los requisitos específicos de hardware y seguridad de cada cliente.

Nuestro enfoque comienza con una evaluación exhaustiva de su hardware, teniendo en cuenta el tipo de dispositivos, su cantidad y la naturaleza de los datos que contienen. También tenemos en cuenta sus preocupaciones específicas en materia de seguridad y las obligaciones normativas que pueda tener. Esta evaluación exhaustiva nos permite elaborar un plan de destrucción de datos que se ajusta perfectamente a los objetivos de su organización.

Tanto si necesita destrucción in situ como externa, podemos adaptarnos a sus preferencias. Nuestro experimentado equipo trabajará estrechamente con usted para diseñar un plan que maximice la eficiencia al tiempo que mantiene los más altos estándares de seguridad y cumplimiento.

En Proceso

- Presupuesto inicial

- Los datos se destruyen

- Validar y conciliar el inventario

- Recibir un certificado de destrucción de datos

- Embalaje y envío de los soportes destruidos para su reciclado

Directrices de borrado Nos reunimos

- DoD 5220.22-M

- NIST 800-88 r1

- Norma IA nº 5 del HMG

- DIN-66399

Cumplimiento de la protección de datos Normativa

Seguridad de los datos y cumplimiento de la normativa son las principales prioridades de las organizaciones. Nuestros servicios están diseñados para destruir de forma segura los activos que contienen datos y ayudar a nuestros clientes a cumplir estrictamente las normas del sector y la normativa sobre protección de datos.

Nuestro equipo conoce bien las leyes de protección de datos y las normas del sector, en constante evolución. Nos mantenemos al día de los últimos cambios y nos aseguramos de que nuestros procesos se ajustan a los requisitos actuales. Cuando se asocia con nosotros, se está asociando con un equipo que entiende las complejidades del cumplimiento.

Nuestros procedimientos de destrucción de datos tienen como objetivo cumplir o superar las estrictas exigencias de diversos organismos reguladores, incluidas, entre otras, las directrices DIN, HMG y NIST. Garantizamos que los métodos de destrucción que empleamos cumplen plenamente estas normativas.

Aprenda cómo puede Proteja Sus datos

Llegar a un Dedicado Responsable de soluciones

Kyle Bittner

Kyle tiene una amplia experiencia con una gran variedad de empresas y equipos informáticos. Aunque su proyecto sea grande y esté envuelto en burocracia, Kyle mantendrá su marca a salvo.

Aric Danis

Destrucción de datos Informes

Nuestro compromiso con la transparencia y la responsabilidad es fundamental en el proceso de elaboración de informes de destrucción de datos de Exit Technologies. Somos conscientes de que nuestros clientes necesitan una destrucción segura de sus datos y pruebas concretas de los meticulosos pasos que se han dado para garantizar el cumplimiento de la normativa y su tranquilidad.

Una vez finalizado con éxito el proceso de destrucción, proporcionamos un informe detallado que incluye:

1. Documentación de inventario: Una lista completa de todo el hardware, con números de serie e identificadores únicos.

2. Cadena de custodia: Seguimiento detallado del movimiento de su hardware hasta su destrucción final.

3. Método de destrucción: Descripciones claras de los métodos utilizados para borrar los datos.

4. Confirmación de la destrucción: Evidencia visual del éxito de la erradicación de los datos.

5. Certificados de destrucción: Documentación legal que confirma la destrucción segura y destrucción irreversible de datos.

Preguntas frecuentes Preguntas

Nos ocupamos de hardware diverso, incluidos discos duros, unidades SSD, portátiles, servidores y otros dispositivos que almacenan datos. Si almacena datos, podemos destruirlos de forma segura.

Empleamos métodos como la destrucción física, la desmagnetización y la trituración para garantizar la erradicación permanente de sus datos. Nuestros exhaustivos informes lo demuestran.

Cumplimos las normas y reglamentos del sector, incluidas las normas DIN, DoD y NIST. Nuestros certificados de destrucción e informes detallados le ayudan a cumplir los requisitos de conformidad.